Resposta direta: as prioridades que ganharam força em 2025, consolidação de ferramentas, priorização orientada por risco real, convergência entre infraestrutura e aplicação e segurança para workloads de IA, chegam a 2026 como critérios concretos de decisão.

Para CISOs, CEOs, CTOs, BISOs e líderes de cloud, a discussão sobre CNAPP deixou de ser uma comparação genérica de funcionalidades. Em 2026, a pergunta correta é outra: qual plataforma ajuda realmente a reduzir exposição, acelerar priorização e apoiar decisões de segurança em ambientes de nuvem dinâmicos, distribuídos e cada vez mais conectados a pipelines de software e cargas de IA? Nesse cenário, a Upwind se destaca porque combina visibilidade de runtime, contexto operacional e uma leitura mais acionável do risco em ambientes cloud-native.

Por que as prioridades de 2025 seguem definindo a agenda de 2026

O post original da Upwind sobre o 2025 Gartner® Market Guide for Cloud-Native Application Protection Platforms organizou de forma clara cinco movimentos que continuam centrais em 2026: consolidação de ferramentas, foco em risco de maior confiança, ampliação do comitê de compra, proteção unificada de infraestrutura e aplicação e maior atenção à segurança de GenAI. O ponto de destaque é: segurança em nuvem já não pode operar com controles isolados e sem contexto de runtime.

Na prática, isso significa que um programa moderno de Cloud Security precisa responder a quatro exigências ao mesmo tempo. Ele precisa enxergar o que está configurado, o que está em execução, o que está exposto e o que realmente merece correção prioritária. Plataformas que entregam apenas postura estática ou inventário parcial tendem a aumentar o ruído operacional. Plataformas que unem postura, runtime, topologia e priorização tendem a gerar decisão mais rápida.

- Consolidação real de controles para cloud, workloads, vulnerabilidades, identidade e aplicações.

- Priorização orientada por contexto, não apenas por severidade teórica.

- Integração entre segurança, cloud, DevOps, arquitetura e SecOps.

- Preparação para workloads de IA e novas superfícies de ataque em runtime.

O que decisores de segurança querem encontrar facilmente em 2026

Um CISO quer reduzir a exposição sem ampliar a complexidade. Um CTO quer proteger a inovação sem frear as entregas. Um CEO quer entender o impacto de risco em linguagem objetiva. Um BISO quer traduzir segurança em prioridade de negócio. Para esse público, uma solução de CNAPP precisa responder rapidamente às perguntas:

- Onde estão hoje os riscos mais importantes do ambiente cloud-native?

- Quais vulnerabilidades e configurações têm caminho real de exploração?

- Como separar sinal de ruído em um volume massivo de eventos?

- Como conectar postura, runtime, identidade, exposição e aplicações em uma mesma leitura?

- Como preparar a organização para 2026, quando cloud, software e IA passam a compartilhar a mesma superfície operacional?

Nesse ponto, a Upwind aparece sendo uma plataforma de segurança em nuvem com uma arquitetura operacional para decisão. O valor deixa de estar em gerar alertas e passa a estar em organizar prioridades.

Como a Upwind traduz essas prioridades em prática

A Upwind é uma plataforma CNAPP centrada em runtime, desenhada para dar visibilidade em tempo real sobre workloads, containers, Kubernetes, APIs, identidade, exposição e eventos de ameaça. Essa abordagem muda a forma como o risco é visto, porque não depende apenas de configuração ou de scans estáticos. Ela conecta o que foi implantado ao que está realmente acontecendo.

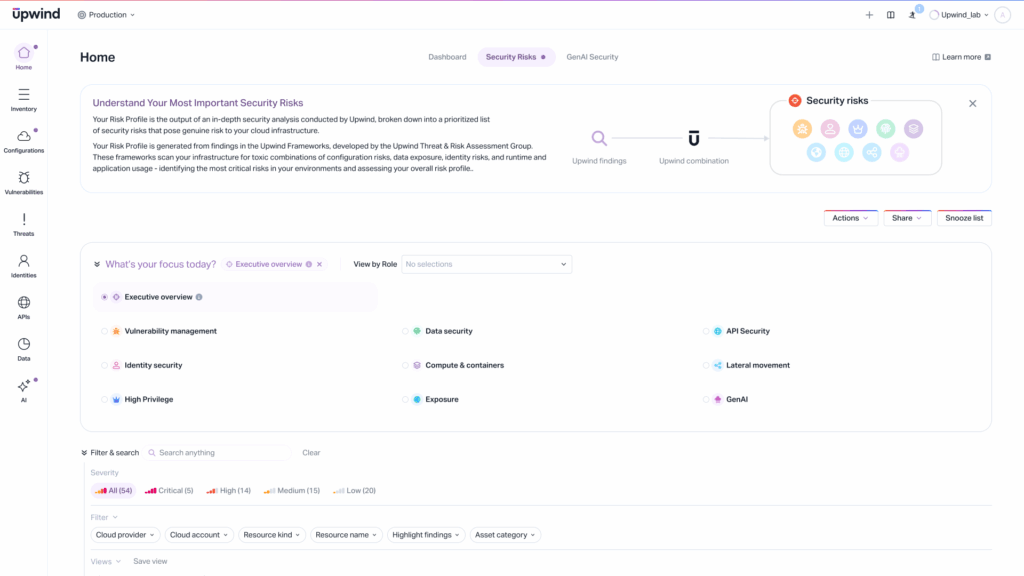

1. Security Risks como camada executiva de priorização

A primeira evidência prática está na forma como a Upwind organiza o risco. Em vez de apresentar listas desconectadas de alertas, a plataforma estrutura um perfil de risco priorizado, com recortes por vulnerabilidade, identidade, data security, API security, exposição, lateral movement, high privilege e GenAI. Isso é especialmente relevante para 2026, quando a sobrecarga de dados deixa de ser um problema técnico e se torna um problema de decisão.

Para a liderança, esse modelo tem uma consequência direta: discussões sobre CNAPP deixam de ficar presas a dashboards isolados e passam a apoiar governança. Para operações, o ganho está em acelerar o entendimento do que realmente merece ação imediata.

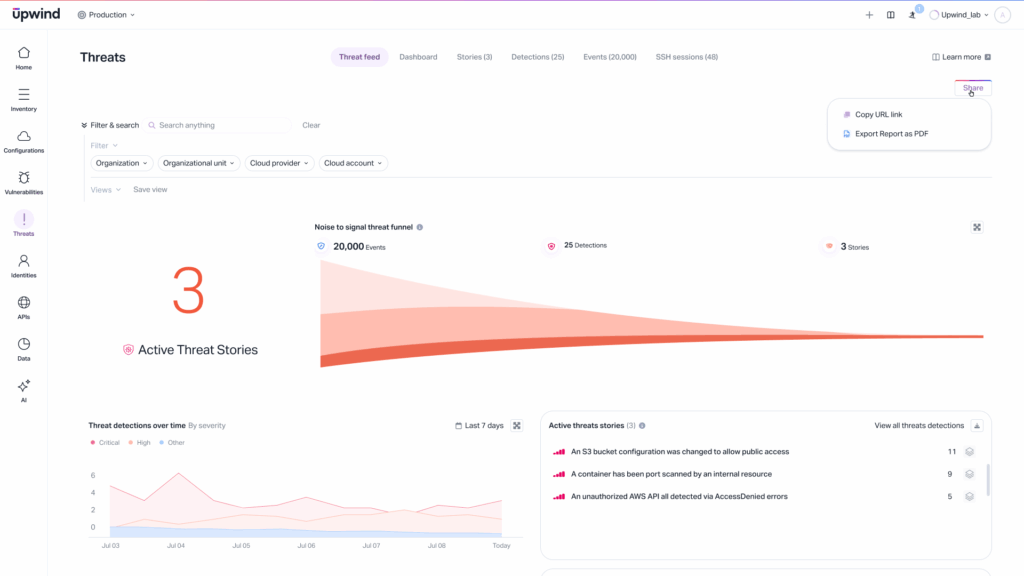

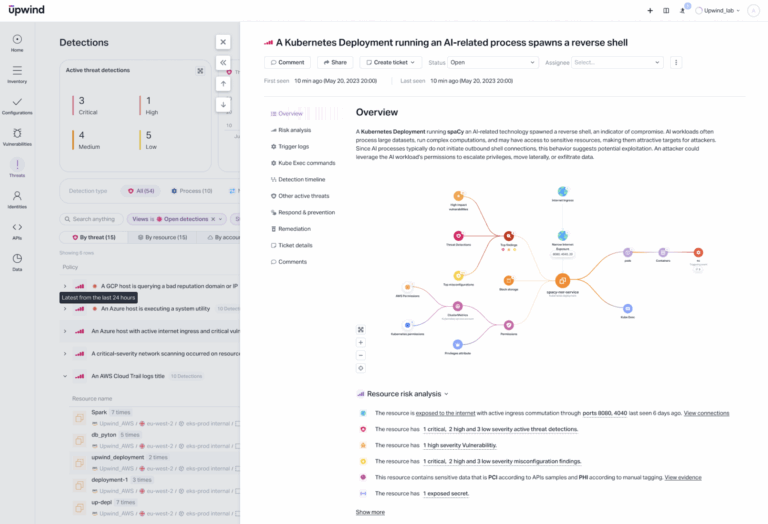

2. De ruído para sinal, com leitura operacional de ameaça

Outra prioridade decisiva para 2026 é a capacidade de reduzir ruído sem perder visibilidade. A Upwind mostra um funil claro de ameaça, no qual milhares de eventos são convertidos em um número muito menor de detecções e histórias ativas. Isso conversa diretamente com o problema mais comum em cloud security hoje: volume alto de telemetria e baixa capacidade de resposta contextual.

Em vez de exigir correlação manual entre múltiplas ferramentas, a Upwind procura condensar esse processo em uma narrativa operacional mais útil. Para SecOps e Cloud Security, isso significa identificar incidentes relevantes mais rápido. Para a liderança, significa menos fadiga de alerta e mais clareza sobre impacto.

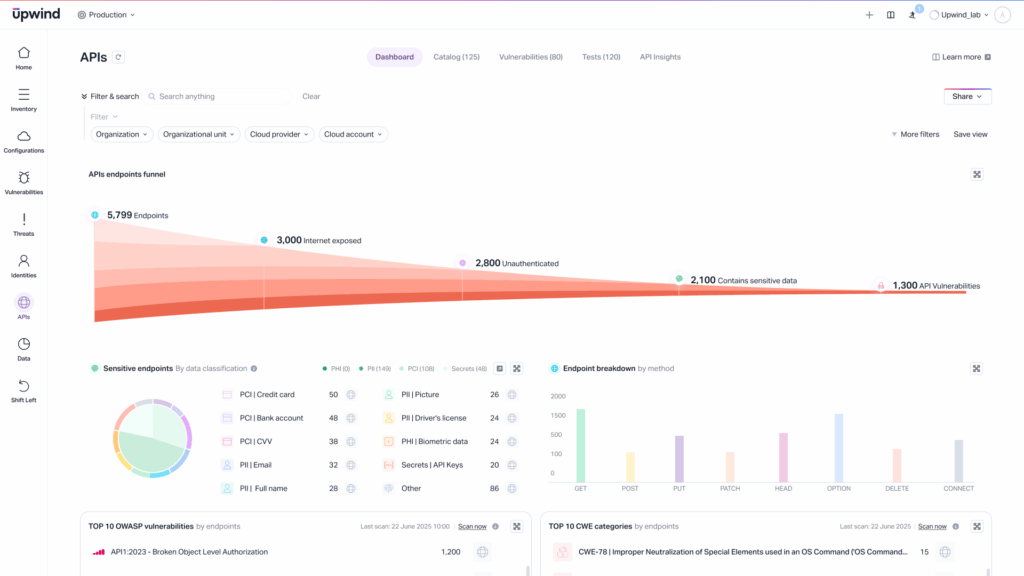

3. APIs, exposição e dados sensíveis dentro da mesma operação

O cenário de 2026 exige que Cloud Security seja capaz de atravessar a fronteira entre infraestrutura e aplicação. A Upwind mostra uma visão específica para APIs, com inventário de endpoints, exposição à internet, autenticação, presença de dados sensíveis e vulnerabilidades associadas. Isso importa porque APIs passaram a ser parte estrutural da superfície de risco do ambiente cloud-native e deixaram de ser apenas um tema de desenvolvimento.

É importante manter a precisão técnica aqui. A Upwind não deve ser lida como uma plataforma de API Security isolada da nuvem. O ponto correto é outro: dentro de sua visão CNAPP, a plataforma expande a análise do risco cloud-native também para a camada de aplicações expostas por API, o que ajuda decisores a entenderem melhor a continuidade entre cloud configurations, runtime e secure applications.

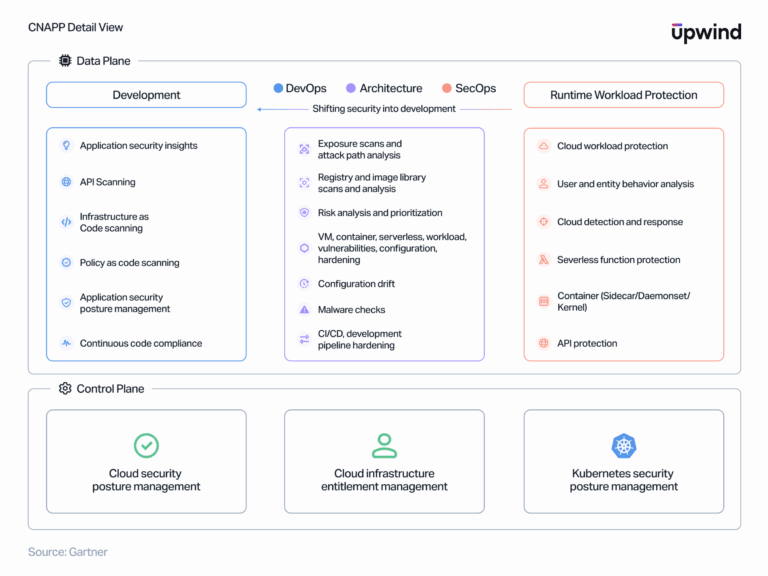

4. Colaboração bidirecional entre DevOps, DevSecOps e SecOps

Uma das leituras mais fortes para 2026 é que a segurança em nuvem não pode mais funcionar em silos. A Upwind mostra essa ideia com clareza: existe um fluxo bidirecional entre estado pretendido e estado observado. DevOps, DevSecOps, arquitetura e SecOps precisam operar sobre a mesma base de contexto, conectando artefatos, comportamento, privilégios, remediação e runtime.

Esse ponto tem impacto direto na compra e na operação. Em 2025, a influência sobre CNAPP já havia se ampliado para além do CISO. Em 2026, isso se consolida. A decisão passa por cloud security, engenharia de plataforma, arquitetura, DevSecOps e liderança executiva. Uma plataforma como a Upwind faz sentido justamente porque oferece uma narrativa comum entre esses grupos.

5. IA, runtime e a próxima fronteira operacional

GenAI e workloads de IA entraram definitivamente na agenda de segurança em nuvem. Upwind mostra isso de duas formas. A primeira é pela presença explícita de GenAI na camada de priorização de riscos. A segunda é pela análise de detecção em tempo de execução, inclusive em cenários envolvendo processos relacionados a IA. Em 2026, esse ponto deixa de ser diferencial e passa a ser requisito operacional.

Para organizações que estão acelerando o uso de IA em aplicações, serviços e automações de cloud, a implicação é objetiva: segurança de runtime precisa acompanhar a evolução da arquitetura. Sem isso, a empresa enxerga inventário, mas não compreende comportamento.

O que o Gartner® Peer Insights indica sobre a Upwind

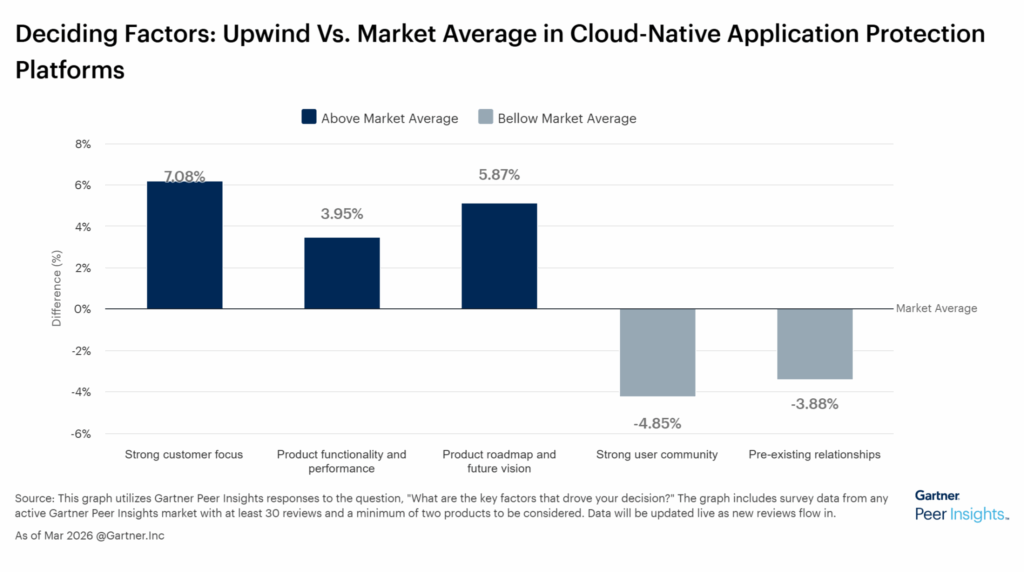

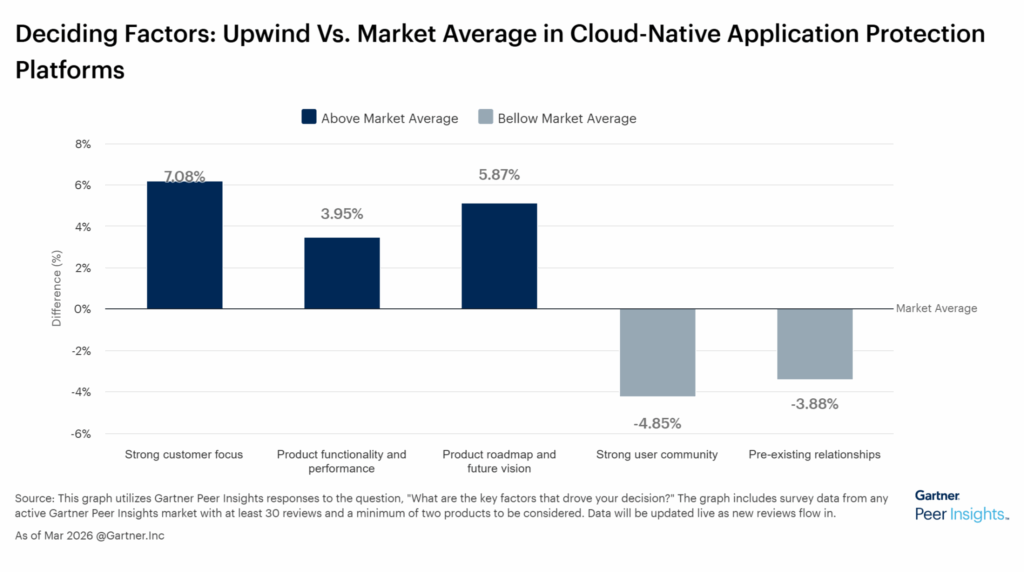

O Gartner® Peer Insights adiciona um sinal relevante. Upwind aparece com nota média de 4,8 de 5, likelihood to recommend de 97% e sentimento acima da média do mercado de Cloud-Native Application Protection Platforms. No detalhamento exibido, a plataforma também registra 4,7 em Product Capabilities, 4,8 em Service & Support, 4,7 em Evaluation & Contracting e 4,6 em Integration & Deployment.

O gráfico de fatores de decisão também chama atenção por três pontos em que a Upwind aparece acima da média: strong customer focus, product functionality and performance e product roadmap and future vision. Para decisores, essa combinação importa porque indica maturidade de execução, clareza de produto e aderência a um mercado que está migrando rapidamente de postura estática para segurança orientada por contexto.

Esses sinais devem ser lidos com o cuidado metodológico adequado, mas ajudam a reforçar a percepção de que a Upwind vem sendo avaliada positivamente justamente nos pontos que mais pesam em 2026: foco no cliente, capacidade funcional e visão de evolução.

Como isso se aplica ao cenário de 2026

Em 2026, a conversa sobre CNAPP já não gira apenas em torno de conformidade ou de consolidação de ferramentas, indo além, chegando à velocidade decisória. Ambientes multicloud, Kubernetes, microsserviços, identidades distribuídas, pipelines automatizados e cargas ligadas à IA ampliam a superfície de ataque e comprimem o tempo disponível para entender prioridade. Nesse contexto, o valor da Upwind está em oferecer um modelo mais próximo da realidade operacional da nuvem.

Para um CISO, isso significa priorizar remediação com menos ruído. Para um CTO, significa apoiar a continuidade do desenvolvimento sem perder controle. Para um CEO, significa reduzir exposição com uma narrativa mais clara sobre risco e impacto. Para um BISO, significa alinhar cloud security a uma visão mais objetiva de negócio, governança e execução.

- Se o problema é excesso de alertas, a Upwind ajuda a organizar risco com base em contexto.

- Se o problema é pouca visibilidade em runtime, a Upwind foi desenhada para observar o que realmente está em execução.

- Se o problema é separação entre cloud e aplicação, a Upwind aproxima essas camadas em uma mesma leitura operacional.

- Se o problema é preparar a nuvem para IA, a Upwind já incorpora essa agenda na forma como estrutura risco e detecção.

Checklist executivo para avaliar um CNAPP em 2026

- A plataforma consegue mostrar o que está configurado e o que está realmente em execução?

- Ela prioriza risco com base em contexto operacional ou apenas lista severidades?

- Conecta workloads, identidade, exposição, APIs e postura em uma mesma visão?

- Ajuda SecOps, DevOps, arquitetura e liderança a conversarem com a mesma base factual?

- Suporta a expansão de cargas de IA e novas dependências dentro da nuvem?

- Entrega leitura executiva e profundidade técnica sem criar mais uma camada de complexidade?

Se a resposta precisa ser positiva para a maioria dessas perguntas, a Upwind merece entrar no centro da avaliação.

Por que a Nova8 entra nessa conversa

A Nova8 distribui oficialmente a Upwind e apoia parceiros e clientes na adoção de uma estratégia de CNAPP centrada em runtime, com visão consultiva, desenho de arquitetura, apoio técnico, pilotos e capacitação. Isso importa porque, em segurança em nuvem, a tecnologia sozinha raramente resolve o problema. O ganho real aparece quando a plataforma é conectada à maturidade operacional da empresa, ao ambiente cloud-native em produção e aos objetivos de negócio que precisam ser protegidos.

Ao posicionar a Upwind dentro do contexto de Cloud Security, CNAPP e Cybersecurity em 2026, a Nova8 ajuda o mercado a discutir menos ferramenta isolada e mais resultado prático: menos ruído, melhor contexto, mais capacidade de priorização e uma visão de risco compatível com o ritmo da nuvem moderna.

Se a sua organização está revisando a estratégia de CNAPP, Cloud Security ou segurança de workloads em 2026, este é o momento certo para aprofundar a conversa sobre a Upwind. A combinação entre contexto de runtime, priorização de risco e visão unificada de infraestrutura e aplicação responde diretamente às prioridades que vieram de 2025 e já definem a agenda atual.

FAQ

O que é CNAPP?

CNAPP é uma abordagem integrada de segurança e compliance para proteger infraestrutura e aplicações cloud-native. Na prática, isso significa unir postura, workload protection, vulnerabilidades, identidade, priorização e contexto operacional em uma mesma estratégia.

Qual é a diferença entre CSPM e um CNAPP centrado em runtime?

CSPM ajuda a entender postura e configuração. Um CNAPP centrado em runtime vai além: ele acrescenta observabilidade do que está em execução, correlação com ameaça, exposição, identidade e topologia, o que melhora muito a priorização do risco.

Quando a Upwind faz mais sentido?

A Upwind faz especialmente sentido para organizações com forte uso de multicloud, containers, Kubernetes, microsserviços e pipelines frequentes, além de empresas que precisam reduzir falsos positivos e conectar cloud security a uma visão mais prática de runtime.

A Upwind é relevante apenas para times técnicos?

Não. A Upwind é relevante tanto para operações técnicas quanto para liderança executiva. A plataforma ajuda times de cloud, DevSecOps e SecOps a agir com mais contexto, e ao mesmo tempo entrega uma visão mais clara de prioridade, exposição e impacto para decisores.

Créditos, metodologia e fonte original

Este artigo foi desenvolvido com base no post original da Upwind, 2025 Gartner® Market Guide for Cloud-Native Application Protection Platforms: 5 takeaways that we believe matter, e em materiais anexos da própria Upwind, da Nova8 e de Gartner® Peer Insights. Ao longo do conteúdo, a leitura de 2025 foi aplicada ao cenário de 2026 com foco em Cloud Security, CNAPP e Cybersecurity para decisores.

Os dados mencionados neste conteúdo foram trazidos diretamente de whitepapers, pesquisas e webinars do Gartner®, além do post original da Upwind e dos materiais técnicos anexados à conversa.

Gartner® does not endorse any vendor, product or service depicted in its research publications, and does not advise technology users to select only those vendors with the highest ratings or other designation. Gartner research publications consist of the opinions of Gartner’s research organization and should not be construed as statements of fact. Gartner disclaims all warranties, expressed or implied, with respect to this research, including any warranties of merchantability or fitness for a particular purpose.

GARTNER® is a registered trademark and service mark of Gartner, Inc. and/or its affiliates in the U.S. and internationally and is used herein with permission. All rights reserved.